Die Sicherheit von Daten und Geheimnissen in Unternehmen beschäftigen ganze Abteilungen. Grundsätzlich gilt, dass jede Datei zunächst einmal schützenswert ist. Mit der Sicherung und Einhaltung dieser Regeln sind in großen Unternehmen ganze Abteilungen beschäftigt. Zu betrachten sind allerdings auch bestimmte Informationen die eine aktienrechtliche Bedeutung haben, sofern das Unternehmen an der Börse frei gehandelt wird.

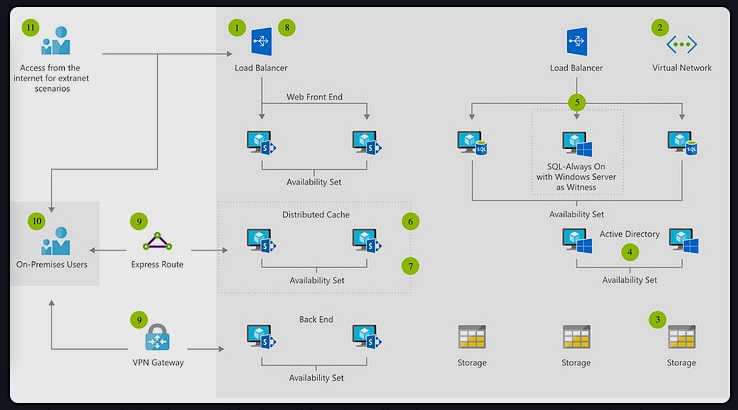

- Datenverkehrsregeln für Datenübertragung und Datentransport

- Datenträgerregeln

- IT-Sicherheitsrichtlinien

- Internetnutzungsregeln

- Regeln für den Softwaresystemzugriff von Intranet auf Extranet

- Blackberry-Richtlinien

- PC-Benutzungsregeln, usw.

So einfach wie die Sicherheitswelt vor der PC-Zeit war, so kompliziert ist es in den letzten Jahren geworden. Insbesondere seit E-Mail und Internet zu den täglichen Arbeitswerkzeugen der Mitarbeiter geworden sind. Durch die Veränderung der Technik – in Mobiltelefonen sind Kameras eingebaut und an jedem zweiten Schlüsselbund hängt ein USB-Stick – werden die Bedingungen für IT-Sicherheit immer wieder auf den Prüfstand gestellt.

Für Enterprise 2.0 ist eine komplette Überarbeitung nötig.

Die meisten großen Unternehmen haben aber immer noch ganz strikte Sicherheitsanweisungen und die Mitarbeiter müssen diese akzeptieren. Derartige Sicherheitsregeln für Unternehmen sind selbstverständlich Pflicht. Oft stellen komplizierte und bis ins letzte Detail ausformulierte Richtlinien für den einzelnen Mitarbeiter allerdings auch einen Hinderungsgrund bei der Nutzung von Web 2.0 Anwendungen dar. Es fehlen dann der Überblick und das Verständnis dafür, welche Informationen auf welche Art und Weise kommuniziert werden dürfen und welche nicht. Da diese Regeln weiterhin oftmals nicht auf dem neuesten Stand gehalten werden, entstehen Fragen und Zweifel auf Seiten der Mitarbeiter die dann wiederum zu einer „Nicht-Nutzung“ führen. Solche Unklarheiten und die teilweise zu strengen Security-Guidelines sind ein Hemmschuh für Unternehmen auf dem Weg zum Enterprise 2.0.

Es macht nur in wenigen Fällen Sinn, dass jede Unterabteilung per Vorgabe gemeinsame Dateien vor anderen Unterabteilungen geheim hält. Davon ausgenommen sollten natürlich sensible Daten, wie z.B. Personaldaten, sein. Ein gemeinsames Wissensmanagement könnte die Arbeit für alle Beteiligten deutlich erleichtern. Tools, um Kommunikation, Kollaboration und Wissensmanagement zu ermöglichen, stellt z.B. IBM zu Verfügung.

[Wer sich dafür interessiert, was IBM in diesem Bereich noch zu bieten hat, dem lege ich auch die Seite zum Lotus Jam Camp ans Herz.]

Die Anzahl der Stunden die z.B. zur Erstellung von Präsentation eingespart werden könnten, wenn es einen zentralen Zugriff (mit einer Suchfunktion) auf alle anderen Präsentationen der Kollegen gäbe, wäre enorm. Weiterhin dürfte das Interesse von Mitarbeitern groß sein, eigens generierten Content und Arbeitsdateien anderen Kollegen zur Verfügung zu stellen, um im Gegenzug Content finden zu können, der die eigene Arbeit erleichtert. Voraussetzung ist immer eine gewisse technische Einfachheit solcher Anwendungen (s später Teil 5: Usability). Immer wieder kommt es in der täglichen Kommunikation von Konzernen vor, dass eingeschränkte Zugriffsrechte und Passwortsysteme den einfachen, schnellen Datenaustausch unnötig erschweren. Oft geht es dabei nicht einmal um externe Mitarbeiter, sondern um Kollegen in benachbarten Abteilungen oder in “Schwester-”Gesellschaften, die zum eigenen Konzern gehören. Beispielsweise sollten in einem Wiki erfasste Informationen auch unkompliziert von den Mitarbeitern genutzt werden können.

Themen-/Abteilungs- oder Fachweblogs können nur dann erfolgreich sein, wenn die schreibenden Menschen keine Angst zu haben brauchen, gegen eine von den vielen (teils unbekannten) Regeln verstoßen.

Die neue Web 2.0 – Arbeitswelt benötigt für die User klare und einfache Guidelines und Verhaltensregeln, welche die Arbeit und die Benutzung dieser Systeme einfach erklären und an den „gesunden“ Mitarbeiterverstand appellieren.

Unternehmen, die sich für Enterprise 2.0 interessieren, müssen also ihre Sicherheitsregeln, Richtlinien und Vorgaben unter dem Aspekt der neuen Technologien anpassen und ggf. vereinfachen.

[

Nachtrag aus Teil 2: Top Down:

Heute kann man den Mitarbeitern Sicherheit geben und derartige Initiativen erleichtern indem man Social Media Guidelines (oder Policy) erstellt, die genau definieren, was ein Mitarbeiter (v.a. nach außen) in Zusammenhang mit dem eigenen Unternehmen tun und äußern darf und was nicht.

Eine Liste mit Social Media Policies von mehr als 100 Unternehmen weltweit findet sich hier:

http://socialmediagovernance.com/policies.php

Weitere Quellen mit vielen Tipps zu möglichen Guidelines mit vielen weiteren Querverweisen finden sich u.a. hier:

http://training.dw-world.de/ausbildung/blogs/lab/?p=351

http://cluetrainpr.de/index.php/moses-der-leviathan-und-die-social-media-guidelines/

]

Die Artikel der Serie im Überblick:

- Einführung

- Systemverfügbarkeit

- Top Down

- Unternehmenskultur

- Sicherheit

- Usability

- Integration

- Training

- Koordinierung

- Externe Beratung

- Budget